Social Engineering

9 décembre 2025

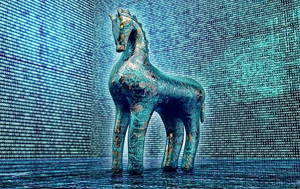

QuTS hero h6.0

9 décembre 2025En cybersécurité, le terme « cheval de Troie » ou « cheval de Troie » fait référence à un type de malware qui trompe les utilisateurs en se déguisant en logiciel légitime. Cette menace numérique porte le nom de l’ancienne légende grecque du cheval de Troie, où les soldats grecs se sont cachés à l’intérieur d’un cheval en bois pour s’infiltrer et capturer la ville de Troie. De même, un cheval de Troie en cybersécurité cache son intention malveillante sous couvert d’une application inoffensive, incitant les utilisateurs à exécuter un code nuisible sur leurs appareils. Les chevaux de Troie sont devenus l’une des formes de malware les plus courantes et polyvalentes, posant des risques majeurs pour les personnes et les organisations. Contrairement aux virus ou vers, les chevaux de Troie ne peuvent pas se répliquer ou s’exécuter eux-mêmes et s’appuient plutôt sur des techniques d’ingénierie sociale à installer.

Si un cheval de Troie est installé avec succès sur l’appareil d’un utilisateur, il peut effectuer plusieurs actions malveillantes en fonction de son type et de son objectif. Par exemple, fournir une entrée de porte dérobée pour les pirates, accéder aux données, mots de passe et autres informations sensibles.